pnvnonline@phunuvietnam.vn

Bồn cầu tự mở nắp, phát nhạc 'chào' người dùng

Lần đầu tiên trên thế giới xuất hiện bồn cầu thông minh điều khiển bằng giọng nói và tự động mở nắp khi có người tới gần. Bồn cầu “siêu hạng” này đã được giới thiệu tại Triển lãm thiết bị điện tử tiêu dùng (CES) 2018 diễn ra ở thành phố Las Vegas (Mỹ).

Cảm biến phát hiện nhanh cơn đau tim

Các nhà khoa học Đài Loan (Trung Quốc) đang phát triển một bộ cảm biến sinh học y tế có chi phí rẻ dùng cho thử máu di động, phát hiện nhanh cơn đau tim.

Bánh xe đàn hồi có thể lên xuống các bậc thang dễ dàng

Công ty Global Air Cylinder Wheels (GACW) ở Arizona, Mỹ đã nghiên cứu, thử nghiệm một loại bánh xe đàn hồi nhờ hệ thống xy lanh khí nén (Air Suspension Wheel), gọi tắt là bánh ASW.

Vải đa lớp giúp người mặc đông ấm, hè mát

Nhóm chuyên gia vật liệu ở Đại học Stanford, Mỹ vừa phát triển thành công một loại vải đa lớp. Loại vải này có thể giúp người mặc ấm mùa đông và mát mùa hè.

Thắt lưng 'thần thánh' giảm 90% chấn thương khi ngã

Một thiết bị giống như chiếc thắt lưng có túi hơi căng phồng giảm tới 90% chấn động do té ngã, giúp người cao tuổi phòng ngừa gãy xương hông khi ngã.

Robot siêu nhỏ có khả năng nhảy, bò, cuộn và bơi như con người

Các nhà khoa học Đức mới đây vừa phát triển thành công một mẫu robot sở hữu kích thước siêu nhỏ, có khả năng di chuyển, nhảy, bò, cuộn và bơi y như con người.

Áo khoác thông minh chẩn đoán viêm phổi nhanh gấp 3 lần bác sĩ

Một nhóm kỹ sư Uganda đang nghiên cứu và phát triển một chiếc áo khoác thông minh có thể chẩn đoán viêm phổi nhanh hơn cả bác sĩ.

Công nghệ thở lỏng giúp con người sống được dưới nước

Một cơ quan nghiên cứu quân sự của nga vừa phát triển công nghệ mới giúp các thủy thủ tàu ngầm gặp nạn dưới nước có thể nổi lên an toàn. Vậy là chuyện thở dưới nước vốn chỉ có trong các bộ phim khoa học viễn tưởng đã trở thành sự thật.

Phát triển thiết bị phát hiện nhanh vi khuẩn trong thực phẩm

Các nhà khoa học tại Mỹ vừa phát triển hệ thống phát hiện vi khuẩn trong thức ăn và nước, vừa rẻ tiền, vừa hiệu quả hơn so với các công cụ cùng chức năng hiện hành.

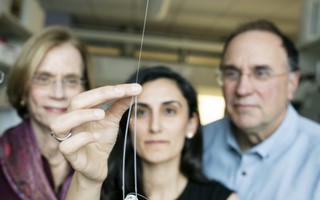

Kim siêu nhỏ đưa thuốc tới mọi ngóc ngách trong não

Các nhà khoa học của Viện công nghệ MIT (Anh) đã phát triển một thiết bị giống như kim tiêm siêu nhỏ có thể đưa thuốc đến mọi ngóc ngách trong não người.